PCI-DSS 4.0 en 2026 : Le guide de survie stratégique pour les décideurs du Retail

Table des matières Introduction Le compte à rebours est terminé. Pour le secteur du Retail, l’année 2026 marque un tournant

Normes, législation et gouvernance de la cybersécurité (ISO 27001, RGPD, NIS2, PSSI).

Table des matières Introduction Le compte à rebours est terminé. Pour le secteur du Retail, l’année 2026 marque un tournant

La cybersécurité n’est plus un simple sujet IT, c’est un enjeu de continuité d’activité. Découvrez pourquoi le pentest est devenu le levier stratégique indispensable pour mesurer la résilience réelle des ETI face aux menaces actuelles.

Sécuriser Microsoft 365 & O365 est aujourd’hui un enjeu stratégique pour toutes les organisations. Qu’il s’agisse d’entreprises privées ou de

Victime d’un ransomware ? Découvrez comment Allistic peut vous aider à y remédier.

Dans le paysage en constante évolution des menaces numériques, les infostealers¹ se sont imposés comme l’une des menaces les plus prolifiques. Parmi les nouveaux venus, Onestart.exe et EpiBrowser attirent l’attention des chercheurs en cybersécurité par leur approche sournoise et leur capacité à compromettre la confidentialité des utilisateurs. Cet article propose une analyse technique de ces deux malwares² et des recommandations concrètes pour s’en prémunir.

La métaphore de la clé et de la serrure est souvent utilisée pour expliquer le rôle du mot de passe

Tous les 15 jours, un mail ultra-clair pour renforcer vos réflexes numérique et inspirer votre équipe – zéro jargon, zéro pub.

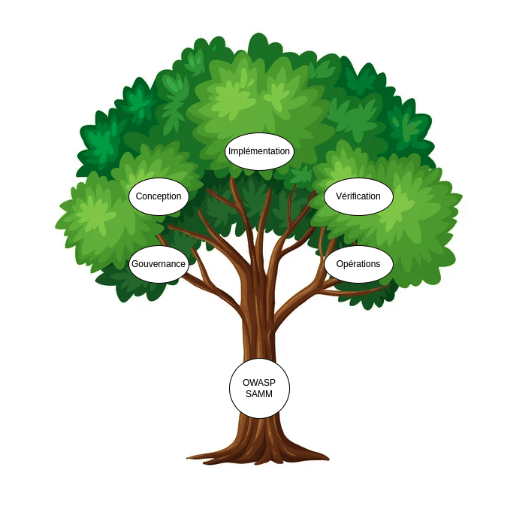

Vous travaillez dans une agence de développement ? Dans un centre de service spécialisé dans le développement ? ou encore

Les personnes travaillant dans votre entreprise peuvent être un frein ou un moteur à la sécurité. Il convient alors de

Lorsqu’une personne arrive dans une entreprise et sur un projet, elle doit obtenir les bons accès et le matériel nécessaire à sa mission. Il est essentiel pour le bon fonctionnement d’une société et sa sécurité que les collaborateurs puissent accéder aux applications et aux données dont ils ont besoin. Le fait que ces personnes soient des collaborateurs, des sous-traitants ou bien des partenaires externes importe peu : s’ils ne disposent pas assez d’accès ou de matériels ils ne pourront pas travailler efficacement, s’ils en ont trop cela pose un problème de sécurité et de confidentialité. Dans cet article, lorsque l’on parlera d’accès, il sera entendu que l’on parle à la fois des accès logiques (informatique, …) et des accès physiques (pièces, bâtiments, …). Nous allons donc voir ensemble ce qu’apporte une bonne gestion des arrivées et des départs.

PRA, agrégation d’utilité vitale L’édification d’un Plan de Reprise d’Activité est désormais un pilier de la stratégie de résilience

Les opportunités d’un audit PCI-DSS Des enjeux d’opportunités? Parlons tout d’abord des différents enjeux : l’obligation : oui, il est

Un audit de code va permettre de vérifier si l’application est suffisamment robuste pour se protéger des cyber-attaques.

Les raisons d’entreprendre une démarche de cartographie des risques SSI sont nombreuses ! Votre objectif doit être de maximiser vos chances d’obtenir une cartographie complète et la plus juste possible.

Au vu de l’actualité récente et des nombreuses cyberattaques, la sécurité n’est vraisemblablement plus une option. MMA, Equinix, SFR ou encore Bouygues Construction, toutes ces entreprises ont récemment subi des attaques informatiques.

Les entreprises se doivent d’investir dans leur cybersécurité à hauteur de leur activité à protéger. C’est pourquoi, il est important de prévoir et de budgéter les activités relatives à la Sécurité des Systèmes d’Information !

Suivant le secteur d’activité de votre entreprise, il est courant de chiffrer la part du budget à consacrer à la sécurité entre 5 et 20% du budget informatique.

Alors que nous nous dirigeons vers un avenir dépendant du numérique, le besoin de résilience numérique n’a jamais été aussi

Les données sont essentielles à la vie de nos entreprises et collectivités. Cela amène plusieurs questions quant à son traitement et à sa vie. Une donnée traverse de grandes étapes et à chacune de ces étapes, de multiples questions doivent être posées. Il y a évidemment des questions de respect de la loi mais également des questions d’optimisation des données.

Tous les 15 jours, un mail ultra-clair pour renforcer vos réflexes numérique et inspirer votre équipe – zéro jargon, zéro pub.

Engageons la conversation. Parlez-nous un peu de vous et nous vous recontacterons dès que possible.